为了保护对无线传感器网络的访问控制中的用户身份数据的机密性和安全性,适用于保护多个用户的访问控制协议和建议保密。协议使用基于属性的加密算法和分布式访问控制模式,属性证书,数字签名和阈值机制来实现付费访问,细粒度访问控制和访问。名,以及数据传输的机密性和订单的完整性。别。议分析和协议比较表明,传感器节点需要较少的计算,存储和通信时间,这有利于用户和传感器节点的动态连接,并且可以更好地满足要求。线传感器网络的访问控制。键词:无线传感器网络;访问控制;保护机密;详细的访问控制CLC编号:文档代码TP309:用于无线传感器网络中隐私保护的精细访问控制协议摘要:保护机密性和用户身份数据建议的安全性对于无线传感器网络中的访问控制,已经提出了多用户无线算法网络中的隐私保护访问控制协议。

协议使用基于属性的加密算法和分布式访问控制模式,使用属性证书,数字签名和阈值机制。现付费访问,详细访问控制和匿名访问,同时确保机密性查询命令的数据传输和数据完整性。议分析和比较表明,与现有的访问控制方法相比,所提议的协议具有以下几个优点:降低计算,通信和存储成本,更好的Ty可扩展性以及更好地适应控制要求。

线传感器网络访问关键词:无线传感器网络(WSN),访问控制,隐私保护,精细访问控制作为物联网的检测层,无线网络大型无线传感器广泛应用于环境监测,森林防火,国土安全和军事安全[1],但在实际应用中,它面临以下三个问题:第一,为了维护运行网络,只有付费用户才能访问传感器节点上的数据;传感器网络希望向传感器节点,其所有者和其他用户隐藏其身份,位置和访问模式,例如,当石油公司访问部署在海洋中的传感器网络时,他们希望向竞争对手隐瞒他们在其访问区域的信息[2]。

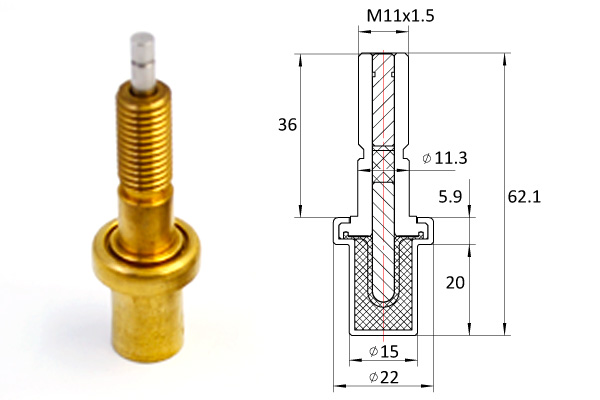

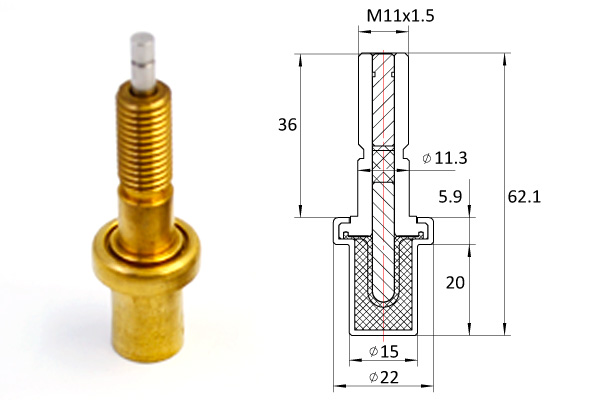

三,它可以提供详细的访问控制,具有不同级别访问权限的不同用户,如在战场上部署的传感器网络,各级官兵必须具有访问权限。同的访问[3]。了解决上述问题,必须设计一种保护用户隐私的详细访问控制协议。于无线传感器网络隐私保护的分布式访问控制的相关研究很少。中大多数[4-8]旨在解决用户身份验证,并不打算保护用户身份的机密性。了允许匿名访问用户,文献[9]使用隐形签名技术生成令牌认证用户,并使用节点的存储令牌策略来防止令牌重用,增加负载节点存储。了通过扩散检测令牌的重用,产生通信过载。外,每个用户具有相同的访问权限,无法提供细粒度的访问控制。献[10]基于环签名机制实现匿名k和最终用户身份访问控制,恒温阀芯但攻击者可以非概率地确定用户的身份。于1 / K.同时,在动态添加用户时,网络所有者必须是动态的。新传感器节点的组访问列表需要通信开销。述两种解决方案没有解决用户和传感器节点的动态扩展问题,并且响应用户的传感器节点的消息以明文形式传输,这带来了风险。了安全。对上述协议问题,结合两种方案的优点和使用基于属性的加密机制[11],面向机密性的无线传感器网络访问控制协议(FACP3协议)建议,它支持用户和传感器。态添加节点以支持匿名访问和机密机密数据传输。有付费用户才能获得服务。于属性的加密原理[12]是信息的发送者用自己的属性加密明文,并且只有当信息的接收者的属性和信息的接收者的属性时才能解密密码。密部分只满足某种关系。值策略k在Sahai模式[12]中给出,也就是说,当接收者用于解密的属性和发送者的加密属性时,可以解密密文。少是k。

基于属性的加密机制中,信息的加密和解密基于发送者和接收者的属性,从而提供详细的访问控制,只有合法用户才能解密加密文本,从而确保数据的机密传输。议说明无线传感器网络包括大量资源有限的N个传感器节点,多个U用户,单个网络所有者B和CA离线证书服务器,其中:N负责检测和检测存储数据并响应用户查询命令;可以通过智能终端访问传感器节点的数据; B向用户收费并执行严格的访问控制; CA负责发布和签署用户属性证书,公钥和私钥分别为P和S,P存储在B中。据基于属性的加密机制,假设无线传感器网络涉及n个属性(所有传感器节点和用户属性),并且每个属性通过散列函数映射到Z * q(q是大质数)。意到元素集A = {1,2,…,n}。

ABU和ABN分别是U的属性集和N,ABU,ABNA的属性集。B预选输入阈值d,d≤min{协议包括初始化,购买解密密钥和三部分数据访问。初始化协议之后,用户U首先从CA证书服务器获得属性证书,然后从所有者B购买解密密钥,然后访问传感器节点N.初始化所有者协议B执行的发电机双线性Diffie-Hellman参数(双线性的Diffie-Hellman,BDH)[13]根据所述安全设置,并生成两个组G1和G2,其顺序是最大的素数q和发电机G是g,有一个双线性映射φ:G1×G1→G2。B随机地选择Y,T1,…,tn∈WTHZ ZQ并设置{Y,T1,…,TN},其中的主键B:y是B和Ti中的私有密钥是私钥每个属性。钥。后,B生成传感器节点N的私钥Y =φ(g,g)y和检测节点N的属性集的定义的加密密钥{Ti = gti,i∈ABN}。外,为了确保只有付费用户可以访问传感器节点,B具有由用户访问期限TU签名的私钥SK和公钥PK。后,B在传感器节点N中预充电{PK,Y,Ti,i∈ABN}。买解密密钥步骤1U适用于属性证书CU的证书颁发机构,由证书颁发机构使用私钥S签署ABU获得的值σ和ABU组成。骤2 U向B发送,请求购买数据解密密钥并提交CPU。B使用P来检查CU是否合法。果不是,则用户的请求失败,否则继续。骤3B根据U提供的UU接入延迟向用户收费,并根据ABU为U分配相应的APU接入权限。骤4:U根据APU支付并发送Q请求命令。骤5B在Zq上随机选择度数(d-1)e度p(x)的多项式,并使p(0)= y然后计算属性解密密钥集合用户U {Di = gp(i)/ ti,i∈ABU}。骤6 B用私钥SK(ABU‖TU‖Q)对δ进行符号,然后将发送给U.一旦访问数据你得到了解密密钥,可以从N传感器节点访问数据,具体步骤如下。骤1 U向数据发送访问请求消息到N.步骤2在收到来自U的请求后,N使用公钥PK验证完整性。息(ABU‖TUQ)。则,N不响应请求,否则继续。感器节点过载分析与评估)传播成本:如图1所示,当用户从传感器节点访问数据时,它只执行一次信息交互传感器节点和通信过载是O(1)。

加存储:协议允许您知道每个传感器节点应仅预加载{PK,Y,Ti,i∈ABN},而不存储用户信息,并且存储所需的系统时间很短。扩展性分析新的传感器节点只需要与所有者通信以确定节点属性集并预安装{PK,Y,Ti,i∈ABN}而无需与其他节点通信用户。用户不需要向传感器节点或其他用户发送信息。

们只需要与所有者通信以确定用户的属性集。此,该协议易于实现到达用户和传感器节点,并且可扩展性良好。细的访问控制分析用户对传感器节点上数据的访问,并从传感器节点获取响应数据。中一个条件是两个节点的属性数必须满足访问阈值和响应数据的加密和解密基于属性。此,根据用户属性,不同级别的访问权限被分配给不同的用户,允许详细的访问控制。全分析)隐私。传感器节点返回给用户的响应数据是加密文本,只有合法用户才能解密密钥{Di,i∈w}和{Ei ,i∈w}有自己的属性。

了正确地计算Yβ,获得真实的响应数据M.非法用户不从所有者购买属性解密密钥,并且不能解密加密文本以获得响应数据。

此,该协议确保了数据传输的机密性。

)一位不愿透露姓名。户请求属性证书,并仅向证书服务器提供其自己的一组属性。从所有者购买属性解密密钥时,仅提供CU属性证书。问传感器节点仅提供和三个步骤。开用户名等私人信息。此,该协议实现匿名访问。)反节点捕获。此协议中,如果攻击者占用传感器节点,由于{PK,Y,Ti,i∈ABN}已经预先安装在其上,他无法获取属性解密密钥合法用户。此,无法模拟合法用户。问未捕获的传感器节点。)查询命令完整性的保护。果攻击者截取该请求用于访问数据由用户到传感器节点发送,并修改该查询命令为由产生拥有者的签名,查询命令被修改。Q无法通过传感器节点验证消息的完整性(ABU‖TU‖Q)。文与此有关”

本文转载自

恒温阀芯www.wisdom-thermostats.com